Tutti o quasi, quando sentono parlare di hacker pensano a un criminale, giovane e geniale, felpa (e cappuccio in testa), che lavora nell’ombra in una stanza, impegnato a distruggere la reputazione delle aziende, bloccando l’accesso a pc e reti aziendali e sottraendo dati sensibili. Ma esiste un hacker diverso, un cosiddetto hacker etico, che lavora per aiutare le aziende a mettersi in sicurezza.

Scopriamo quindi chi è l’hacker etico e come può essere utile alle aziende italiane.

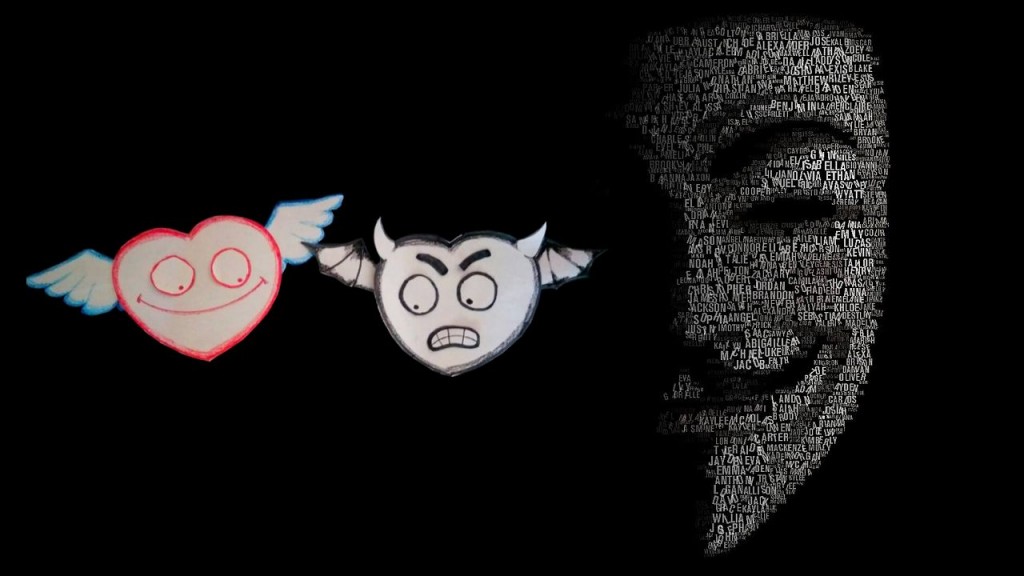

Hacker etico: white hat vs black hat

Ma chi è l’hacker etico? Spesso lo troveremo anche definito come “white hat” (insomma…un buono), contrapposto ai “black hat” (gli hacker “cattivi”). E’ un professionista della sicurezza informatica che lavora alla sicurezza informatica e collabora spesso con aziende segnalandone i bachi di sicurezza con il fine di suggerire miglioramenti a sistemi e reti informatiche. Il black hat o cracker (il cattivo), invece, è una persona che fa uso delle sue conoscenze informatiche per fini personali e criminosi.

Tanto per intenderci, per fare una metafora di Star Wars, il black hat è colui che ha scelto il lato oscuro della Forza (Darth Vater), mentre il white hat o hacker etico hite hat è colui che segue il lato chiaro della Forza 🙂

L’hacker etico allerta le aziende

L’hacker etico – contrariamente a quanto spesso crede chi lavora in azienda – avverte che non si è al sicuro e si potrebbe diventare vittime di attacchi informatici. Riesce ad avere una grande efficacia nel far capire che cosa c’è che non va perché “sbatte in faccia” dei risultati che portano a una presa di coscienza dell’importanza della sicurezza informatica (e della difficoltà nel raggiungerla). Ma questa “paura”, ha effetti benefici, perché permette alle aziende di correre ai ripari.

Un esempio? L’hacking a fin di bene: il caso Tor

Non tutti lo conosceranno: Tor è un software che permette di navigare in maniera del tutto anonima sul web, rispettando la privacy dell’utente. E’ un software che fornisce molte opportunità: spesso nel bene (pensiamo a rifugiati politici, vittime di regimi dittatoriali), ma che può essere usato anche per finalità criminose (traffico di armi, droga).

Ebbene, grazie a un hacker etico italiano, si è scoperto che per gli utenti con sistemi operativi macOs e Linux che utilizzano Firefox c’era un bug che permetteva di risalire all’indirizzo IP dell’utente, svelandone l’identità e vanificando l’anonimato tipico di Tor.

Cosa è successo? Che l’azienda che produce Tor ha ringraziato per l’hackerata etica ed è subito corsa ai ripari! A proposito, per chi usa Tor: si consiglia di aggiornare immediatamente la propria versione con l’ultima disponibile, che non presenta più questa vulnerabilità.

La realtà dei fatti convince le aziende a proteggersi

Uno degli errori delle aziende: “abbiamo l’antivirus, abbiamo il firewall, abbiamo server blindati…siamo al sicuro da attacchi informatici”! Questo è quello che accade solitamente in Italia, soprattutto nelle PMI, dove ancora non c’è cultura della sicurezza informatica.

Ecco allora che può essere utile un’attività di hacking etico, che evidenzia con prove tangibili il livello di vulnerabilità di un’impresa.

Penetration test e malware risk assessment

Tutte le aziende con le quali organizzo dei penetration test o dei malware risk assessment, alla fine degli stessi rimangono del tutto sbalordite dai risultati! Anche se potrebbe sembrare poco ortodosso, è il miglior metodo per far cultura della sicurezza informatica.

Vorresti maggiori informazioni sui penetration test e i malware risk assessment? Chiedi maggiori informazioni:

CHIEDI INFORMAZIONI