Protezione email aziendale: differenze tra vecchie e nuove soluzioni

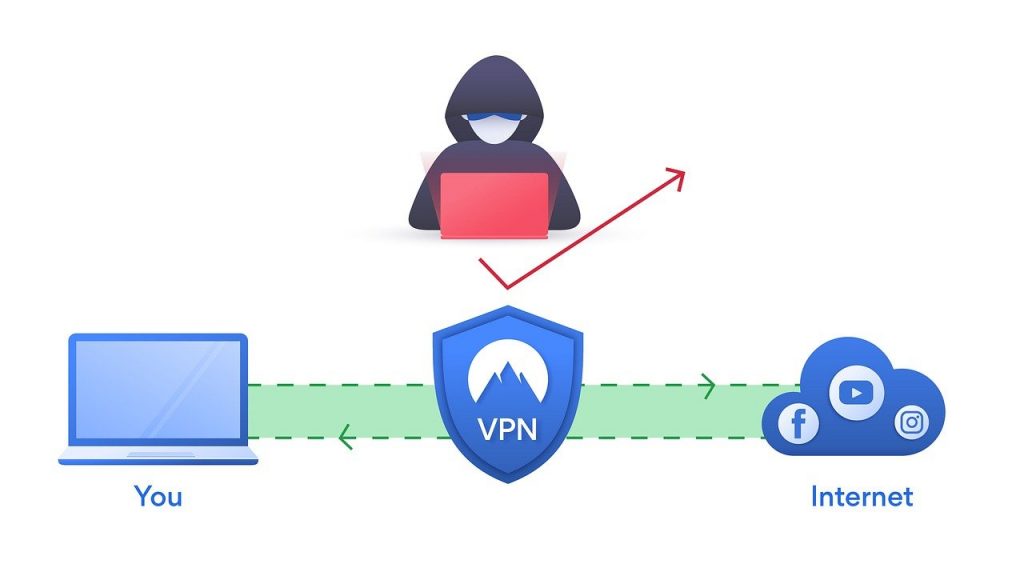

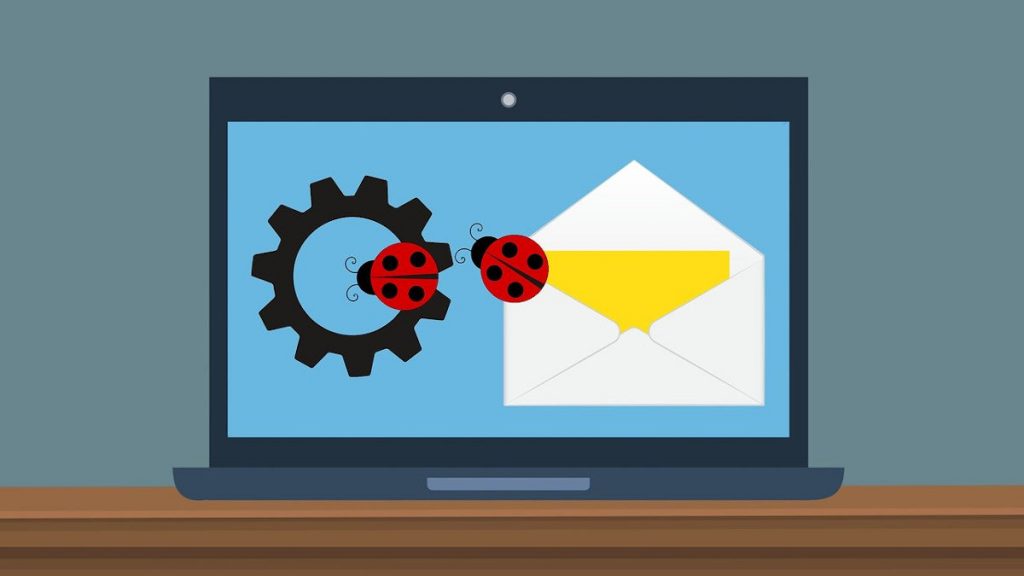

La business email security è un argomento evergreen: gli attacchi informatici più frequenti avvengono tramite mail e, sempre più spesso, le vittime predilette sono le mail aziendali. Vediamo insieme quali possono essere le nuove soluzioni per limitare questa minaccia. Attacchi hacker via mail: perché le mail, perché le mail aziendali Un hacker sceglie di attaccare […]

Protezione email aziendale: differenze tra vecchie e nuove soluzioni Read More »