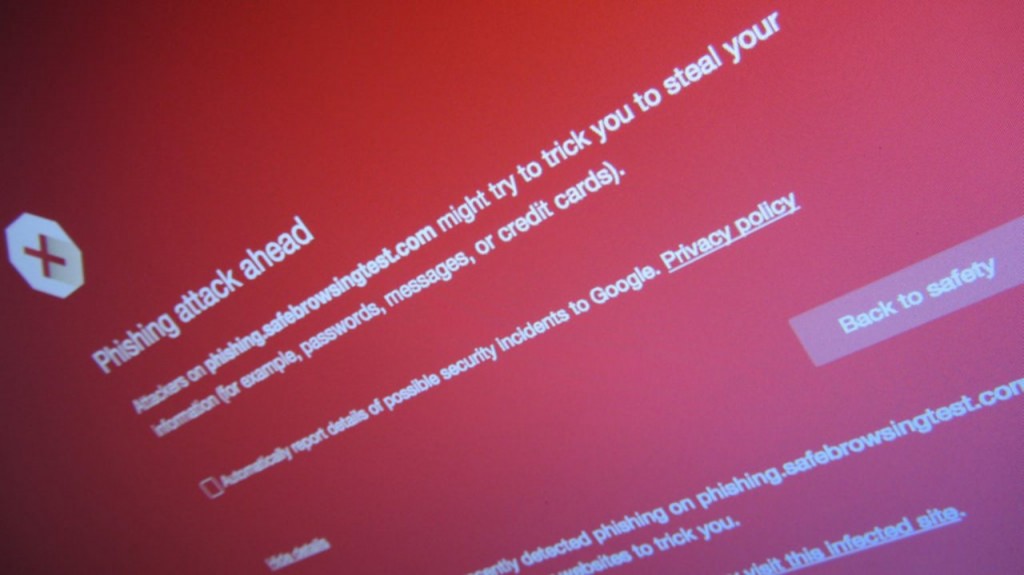

Emerge una nuova vulnerabilità che sfrutta delle falle di sicurezza di Google Chrome e viaggia su tutti i sistemi operativi Windows: l’attacco hacker prevede il furto delle credenziali di accesso al sistema per poter trafugare dati ed effettuare operazioni sul pc della vittima.

Dal momento che il 58,27% degli utenti italiani utilizza Google Chrome come browser per il proprio PC (dati gennaio 2017), è bene fare chiarezza spiegando qual è il problema e come è possibile risolverlo.

Perché questa vulnerabilità di Google Chrome è così pericolosa?

La pericolosità risiede nella semplicità dell’attacco. Ecco come funziona: è sufficiente visitare un sito web contente un file .SCF corrotto (Shell Command File), una tipologia di file Windows che viene giudicata non pericolosa e che viene scaricata sul pc senza che sia necessaria una conferma di download parte della vittima. Chrome infatti scarica automaticamente ciò che ritiene sicuro, file .scf inclusi!

Una volta scaricato il file .scf, presto o tardi partirà l’attacco informatico, volto a rubare le credenziali di accesso al sistema che verranno poi condivise utilizzando come veicolo Chrome e SMB (un protocollo utilizzato per condividere file, stampanti, porte seriali e comunicazioni varie).

Cos’è un file .scf?

Un file .scf è un file utilizzato ogni giorno da tutti i computer che lavorano su sistema Windows, fin dal lontano Windows 98: è un semplice documento di testo contenente istruzioni precise, tra cui le specifiche relative a un’icona personalizzata. E’ un comando datato, ben conosciuto, ma che ora viene utilizzato come vettore per attacchi informatici.

Il furto dei dati su pc privati e reti aziendali

L’attacco attraverso SMB può essere indistintamente perpetrato a privati o aziende: in caso di privato, le credenziali verranno inviate all’hacker, il quale potrà rubare informazioni importanti.

Ma è l’azienda l’obiettivo principale, perché il danno arrecato potrà essere maggiore: segreti e brevetti industriali, bonifici non autorizzati e altro ancora.

Attacco via Google Chrome: le istruzioni per difendersi

Di seguito le istruzioni per difendersi dall’attacco:

- bloccare le connessioni SMB (TCP ports 139 and 445) verso l’esterno

- disabilitare i download automatici in Google Chrome. Andare in “Impostazioni – impostazioni avanzate”, selezionare l’opzione “Chiedi dove salvare il file prima di scaricarlo”.

Chrome è un browser sicuro?

Google Chrome è un browser molto veloce, ma non è del tutto sicuro. In questo senso, escludendo i browser di marca Windows, si può dire che Firefox offre maggiore sicurezza.

Conclusioni

Questa vulnerabilità di Google Chrome si può prevenire facilmente, ma non è così facilmente rilevabile e soprattutto è un perfetto esempio di quante novità escano giornalmente dal mondo degli hacker: il problema non è tanto il singolo episodio, quanto lo stare al passo e proteggersi dal susseguirsi di tutte queste nuove minacce.

Tempi sempre più difficili insomma: dopo la grande paura per WannaCry, che ha avuto effetti limitati in Europa diversamente a quanto successo nel resto del mondo, sono arrivati (e arriveranno ancora) nuovi attacchi.

Oggi antivirus e firewall non bastano più contro gli attacchi hacker di ultima generazione, che purtroppo sono sempre un passo avanti rispetto all’antidoto: la sicurezza informatica di qualità è quindi un’esclusiva delle grandi aziende?

Sicurezza informatica gestita per micro, piccole e medie imprese

Assolutamente no: anche PMI, microbusiness e privati devono poter sentirsi al sicuro senza essere costrette a svenarsi. Esistono soluzioni gratuite per i privati, che sono al livello dei migliori antivirus, mentre per il mondo PMI e microbusiness la soluzione è la Sicurezza Informatica Gestita, che ho avuto modo di trattare in un articolo precedente: sicurezza informatica di primo livello senza essere costretti ad investire cifre da grande azienda.

Interessato a proteggere la tua attività da attacchi informatici quali ransomware e altri malware?

CHIEDI INFORMAZIONI